Documentation Index

Fetch the complete documentation index at: https://docs.onepay.la/llms.txt

Use this file to discover all available pages before exploring further.

Existen dos tipos de tokens:

- Llave privada: Usada para autenticar peticiones a los endpoints de administración.

- Llave pública: Usada para autenticar peticiones desde tu frontend, se usan frecuentemente para crear tarjetas o cuentas bancarias de forma segura.

La llave privada no debe ser expuesta, es decir, no debes incluirla en el código fuente de tu aplicación, en su lugar usa la llave pública.

Puede obtener su token visitando el perfil de su panel de control y desplazándose a la sección desarrolladores.

Ambiente de desarrollo.

Todas las transacciones en el ambiente de desarrollo son simuladas, es decir, no se realizarán cobros, puedes cambiar el ambiente en el que estás trabajando en cualquier momento.

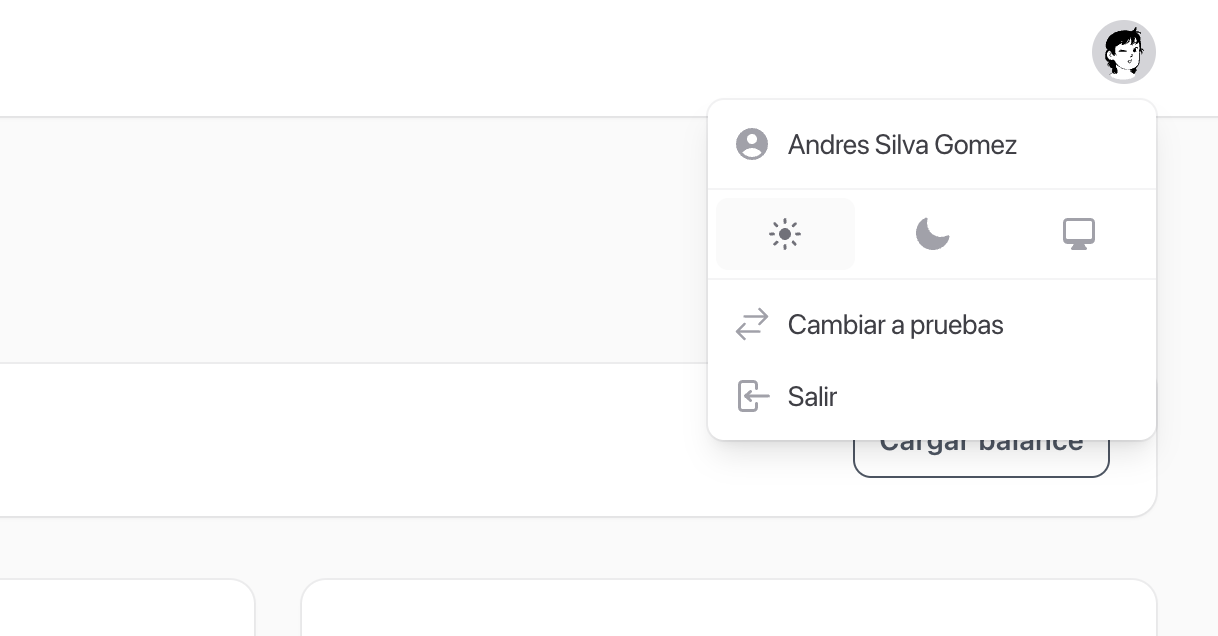

Para cambiar el ambiente, ve a la sección superior derecha y selecciona el ambiente que deseas usar.

Crear una llave privada.

Una vez creada la llave privada, debes usarla en todas tus peticiones en el encabezado de Autorización:

"Authorization": "Bearer {token}"

curl https://api.onepay.la/v1/customers \

-H "Authorization: Bearer sk_test_xxx" \

-H "Content-Type: application/json"

Idempotency

Un token de idem potencia es un identificador único y aleatorio asociado con una solicitud HTTP específica. Está diseñado para hacer que las solicitudes sean idempotentes, lo que significa que independientemente de cuántas veces se envíe la solicitud, el resultado sigue siendo el mismo. Los tokens de ídem potencia normalmente se incluyen como un encabezado HTTP personalizado en la solicitud.

Por qué son importantes los tokens de potencia ídem

Prevención de solicitudes duplicadas: en escenarios en los que un cliente puede volver a intentar una solicitud fallida, los tokens de potencia idem garantizan que el servidor no realice la misma acción varias veces.

Garantizar la coherencia de los datos: cuando se trata de operaciones que modifican datos, los tokens de potencia idem ayudan a mantener la coherencia de los datos al garantizar que la misma solicitud no produzca resultados diferentes si se ejecuta varias veces.

Manejo de errores: los tokens de potencia ídem ayudan a mejorar el manejo de errores al permitir que los servidores reconozcan y manejen solicitudes duplicadas con elegancia.

"x-idempotency": "{idempotency}"

Base URL

Ambos entornos tienen la misma URL base y su diferencia radica en el token de autenticación que uses.

Recuerda que debes usar el token correcto para el ambiente que estés utilizando.

Y mantener tu llave privada segura.